ESET обнаружила распространение вредоносных файлов с помощью платформы "Яндекс.Директ"

от: 30-04-2019 13:31 | раздел: Новости

Сайт-фальшивка с вредоносными шаблонами документов

Сайт-фальшивка с вредоносными шаблонами документовМеждународная антивирусная компания ESET сообщает о кибератаке, нацеленной на российские компании — в частности, на их финансовые и юридические подразделения. Под видом деловой документации жертвы скачивали шифраторы и банковские трояны на сайте, который продвигался через размещенные злоумышленниками рекламные баннеры.

Схема заражения выглядела следующим образом: потенциальная жертва искала образцы деловых документов или обучающие видео по ключевым словам — например,

«скачать бланк счета», «бланк договора», «заявление жалоба образец», «судебное ходатайство образец».Через баннерную рекламу киберпреступников жертва попадала на сайт, который якобы содержал шаблоны искомых документов. Запуск файлов, загруженных с этого сайта, мог привести к заражению системы — или целой корпоративной сети — шифраторами и банковскими троянами.

На данный сайт пользователь попадал через легитимные порталы, включая специализированные бухгалтерские и юридические сайты. Используя платформу «Яндекс.Директ», злоумышленники размещали на них рекламные баннеры.

| Ключевые слова RU | Домен |

| образцы юридических договоров | avito[.]ru |

| образец договора | Ipopen[.]ru |

| судебное ходатайство образец | zen.yandex[.]ru |

| образцы бланков договоров | Regforum[.]ru |

| образец договора квартиры | napravah[.]com |

Пример поисковых запросов и доменов, где размещались баннерыЭкспертам ESET удалось обнаружить целый ряд опасных киберугроз, которые распространялись таким образом. Все вредоносные файлы размещались в двух разных репозиториях GitHub, веб-сервиса для хостинга и совместной разработки ИТ-проектов.

Так, в октябре-декабре 2018 года злоумышленники «рекламировали» программу для кражи криптовалюты Win32/ClipBanker, которая отслеживает содержимое буфера обмена и ищет адреса криптовалютных кошельков практически всех популярных криптовалют — Bitcoin, Bitcoin Сash, Dogecoin, Ethereum и Ripple. Найдя искомые адреса, киберпреступники подменяли их своими.

Разновидность этой угрозы, программа MSIL/ClipBanker.IH также нацелена на поиск и подмену криптовалютных кошельков. Помимо этого программа потенциально угрожает пользователям торговой площадки игрового сервиса Steam.

Также ESET удалось обнаружить следы банковского трояна Android/Spy.Banker. Его вредоносный функционал весьма обширен: предоставление доступа к микрофону, перехват введенного с клавиатуры текста, отправка спама, шифрование файлов с требованием выкупа, создание скриншотов экрана.

В марте текущего года по аналогичной схеме распространялся еще один банковский троян, Win32/RTM — он нацелен на системы дистанционного банковского обслуживания. ESET подробно

описала его в 2017 году.

С тех пор ключевых изменений троян не претерпел.

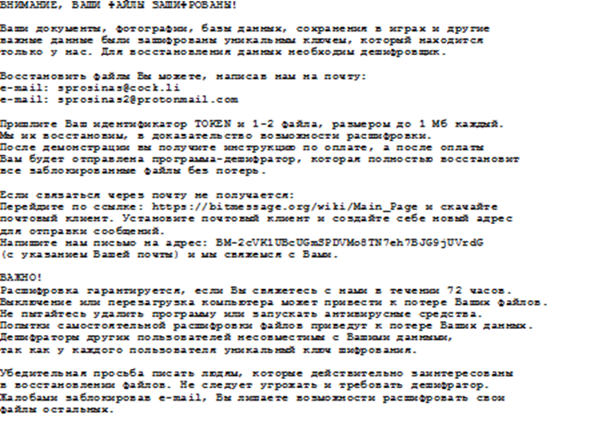

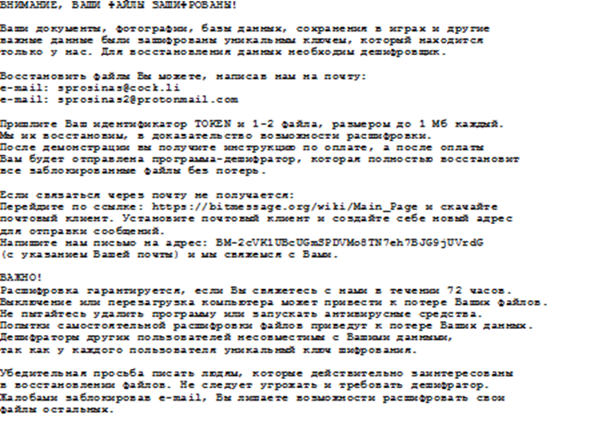

Наконец, через рекламные объявления распространялась и программа-вымогатель Win32/Filecoder.Buhtrap, нацеленная на бухгалтеров и юристов. После запуска этой киберугрозы файлы на локальных дисках и сетевых ресурсах шифровались закрытыми ключами, уникальными для каждого шифруемого файла.

Затем пользователь получал сообщение с требованием заплатить выкуп; средством связи с вымогателями выступали электронная почта или мессенджер Bitmessage.

Пример сообщения с требованием выкупа

Пример сообщения с требованием выкупаПосле обнаружения вредоносной кампании специалисты ESET оперативно связались с компанией «Яндекс». В настоящее время рекламные баннеры киберпреступников заблокированы.

«

Эта кампания является хорошим примером того, как легитимные рекламные сервисы используются злоумышленниками для распространения вредоносных программ. Мы не удивимся, если похожие схемы вскоре будут реализованы не только с использованием российских рекламных платформ», — отмечает специалист антивирусной компании ESET Жан-Йен Бутен.

Данный инцидент в очередной раз напоминает об актуальности ИБ-решений для компаний любого масштаба. Безопасность корпоративных сетей и защиту от проникновения киберугроз могут обеспечить комплексные бизнес-решения ESET.

Подробнее об угрозе — в блоге ESET.

Подписывайтесь и читайте новости от ITквариат раньше остальных в нашем

Telegram-канале !

Заметили ошибку? Выделите ее мышкой и нажмите Ctrl+Enter!

И еще об интересном...

Число фальшивых банковских приложений, замаскированных под официальные программы для Android, продолжает растиМедиаплеер Kodi заражен криптомайнером на трех репозиторияхКомпания ESET выпустила новое поколение корпоративных продуктовВ Сети распространяется вредоносное ПО под видом Android-версии компьютерной игры FortniteESET выпускает антивирус для защиты телевизоров Smart TVITkvariat.com — завершаем разработку сайта+бонус: советы начинающим веб-разработчикамМногофункциональное устройство для малого офиса Xerox WorkCentre 3225DNI

Сайт-фальшивка с вредоносными шаблонами документов

Сайт-фальшивка с вредоносными шаблонами документов Пример сообщения с требованием выкупа

Пример сообщения с требованием выкупа