Компания ESET предупреждает о росте активности банковского трояна DanaBot. Операторы вредоносной программы развивают ее и тестируют в странах Европы, увеличивая охват и результативность атак.

Троян DanaBot, написанный на языке Delphi, был обнаружен в 2018 году. Первоначально он использовался в спам-кампаниях в Австралии, а всего через две недели был зафиксирован в атаке, нацеленной на польских пользователей. В настоящее время операторы DanaBot расширили географию – атакованы также пользователи из Италии, Германии, Австрии и Украины.

Злоумышленники, стоящие за распространением DanaBot, используют спам-рассылки, которые имитируют счета от различных компаний.

DanaBot имеет модульную архитектуру. В основе большинства его функций – плагины. В мае 2018 года в арсенале операторов трояна были следующие плагины:

— VNC – устанавливает соединение с компьютером жертвы и удаленно управляет им;

— Sniffer – внедряет вредоносный скрипт в браузер жертвы, как правило, при посещении банковских сайтов;

— Stealer – собирает пароли из широкого спектра приложений (браузеры, FTP-клиенты, VPN-клиенты, чаты и почтовые клиенты, онлайн-покер и пр.);

— TOR – устанавливает TOR прокси и обеспечивает доступ к сайтам .onion.

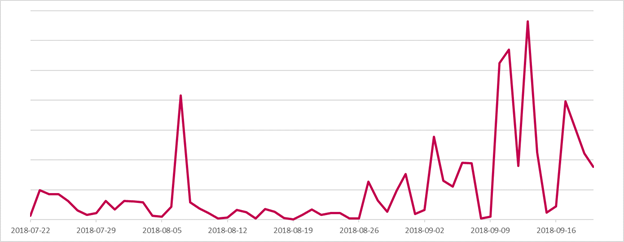

Детектирование DanaBot продуктами ESET

Детектирование DanaBot продуктами ESETПоскольку Instagram начал становиться все менее интересным для некоторых пользователей, они переходят в TikTok. Но куда

Вы уже в ожидании "Черной пятницы"? Мы – тоже! Стоит признать, что это - определенно крупнейшее торговое событие года,

Стала доступна для скачивания новая версия (1.9) браузера Vivaldi. Главным ее нововведением разработчики называют