ESET раскрыла секреты и ловушки группировки OceanLotus

от: 28-03-2019 13:56 | раздел: Новости

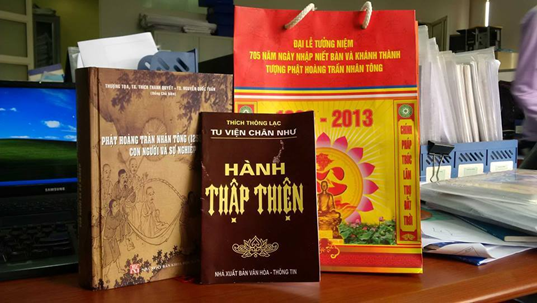

Пример изображения, за которым скрывается SFX-архив

Эксперты антивирусной компании ESET изучили недавние кибератаки хакерской группировки OceanLotus (также известной как APT32 и APT-C-00) и пришли к выводу, что злоумышленники существенно расширили список используемых техник в попытках скрыться от антивирусного ПО.

OceanLotus преимущественно действует в странах Юго-Восточной Азии — Лаосе, Камбодже, Вьетнаме и на Филиппинах. Их целью является шпионаж за госструктурами, политическими партиями и крупными компаниями этих государств.

В новой вредоносной кампании киберпреступники использовали уязвимость в Microsoft Office (CVE-2017-11882) с целью фишинговых атак. Для заражения пользователей применялись файлы с двойным расширением и самораспаковывающиеся архивы.

Жертвы OceanLotus получали фишинговые письма, замаскированные под сообщения СМИ о текущих политических событиях. В письмах использовались интригующие имена вложений, связанные с актуальной новостной повесткой.

Открыв вредоносное вложение в виде документа с поддержкой макросов или запустив самораспаковывающийся SFX-архив, замаскированный под обычное изображение, пользователь инициировал установку бэкдора. Получив доступ к системной информации, бэкдор отправлял ее на управляющий C&C-сервер.

Эксперты ESET полагают, что группировка продолжит совершенствовать свои методы, уменьшая шансы обнаружения продуктами безопасности.

Отметим, что решения ESET NOD32 успешно детектируют вредоносное ПО, которое используется OceanLotus в данных кампаниях.

Подписывайтесь и читайте новости от ITквариат раньше остальных в нашем

Telegram-канале !

Заметили ошибку? Выделите ее мышкой и нажмите Ctrl+Enter!

И еще об интересном...

Азиатские геймеры подверглись крупной кибератакеВ системах управления производственными процессами Schneider Electric обнаружены серьезные уязвимостиESET раскрыла детали кибершпионской операции, нацеленной на правительственные учреждения УкраиныЗа первый квартал 2018 года число киберинцидентов выросло на 32%Итоги второго дня PHDays 8: Games OverЧто случилось в первый день PHDays 8 или "Цифра" наизнанкуPositive Technologies утверждает: социальная инженерия открывает хакерам двери вашей компании