Хакеры из группировки Machete атаковали военные ведомства Венесуэлы

от: 05-08-2019 14:41 | раздел: Новости

Международная антивирусная компания ESET изучила атаки киберпреступной группировки Machete на госструктуры Латинской Америки. Основная цель хакеров — кибершпионаж, при этом особое внимание уделяется поиску данных о дислокации военных объектов.

Весной 2019 года эксперты ESET зафиксировали более 50 зараженных компьютеров, которые регулярно связывались с C&C-сервером злоумышленников. Большинство атакованных компьютеров принадлежат вооруженным силам Венесуэлы. Под удар попали и другие госучреждения, включая полицейские и образовательные структуры.

Карта атак Machete

Карта атак MacheteЭксперты ESET изучили новую версию набора вредоносных инструментов Machete. Злоумышленники регулярно модифицируют свое ПО и вносят изменения в механизмы распространения.

Способ заражения выглядит следующим образом: потенциальная жертва получает письмо со ссылкой или вложенным документом. При этом рассылка вредоносных сообщений носит точечный характер — письма получает ограниченное число лиц.

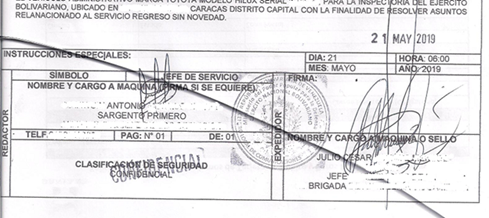

В качестве приманки выступают документы, хорошо известные в армейских кругах — например, радиограммы. Злоумышленники также используют профессиональный сленг, что заставляет получателей фишингового письма поверить в обман.

Пример документа-приманки

Пример документа-приманкиАтака начинается с запуска самораспаковывающегося файла и установки бэкдор-компонентов. Один из них представляет собой шпионский модуль, который копирует и шифрует документы, делает скриншоты экрана, определяет геолокацию, скачивает историю браузера и перехватывает введенный с клавиатуры текст.

Каждые десять минут украденные данные передаются на C&C-сервер.

«Операторы Machete используют эффективные методы фишинг-атаки. За время киберкампаний, нацеленных на латиноамериканские страны, они собрали достаточно информации и усовершенствовали свою тактику, чтобы успешно замаскировать фишинговые письма под рабочие коммуникации», — говорит исследователь ESET Матиас Поролли.

Киберпреступники из группировки Machete ведут деятельность как минимум с 2010 года. В ходе изучения набора инструментов для кибершпионажа эксперты ESET пришли к выводу, что группировка является испаноговорящей: исходные коды содержат ряд терминов на испанском языке.

Подробнее об угрозе и компонентах — в блоге ESET.

Подписывайтесь и читайте новости от ITквариат раньше остальных в нашем

Telegram-канале !

Заметили ошибку? Выделите ее мышкой и нажмите Ctrl+Enter!

И еще об интересном...

Что случилось в первый день PHDays 8 или "Цифра" наизнанкуИтоги второго дня PHDays 8: Games OverАмериканские военные пересмотрели правила пользования фитнес-приложением StravaБэкдор группировки Sednit оказался сложнее, чем думали раньшеЭксперты прогнозируют волну атак на сайты, связанные с ЧМ-2018Хакерская группировка Buhtrap переключилась на кибершпионажХакеры группы Lazarus переключились на Центральную Америку

Карта атак Machete

Карта атак Machete Пример документа-приманки

Пример документа-приманки