Уязвимость в Wi-Fi-чипах от Broadcom и Cypress затронула более миллиарда устройств на iOS и Android

от: 27-02-2020 12:12 | раздел: Новости

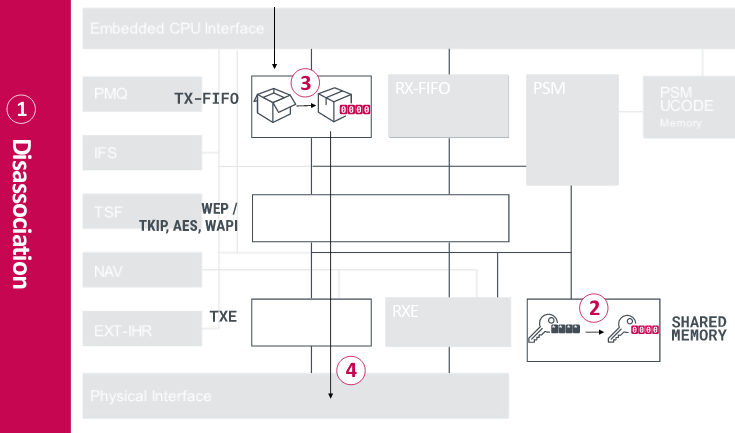

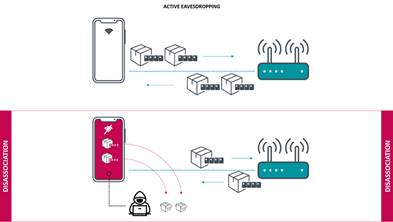

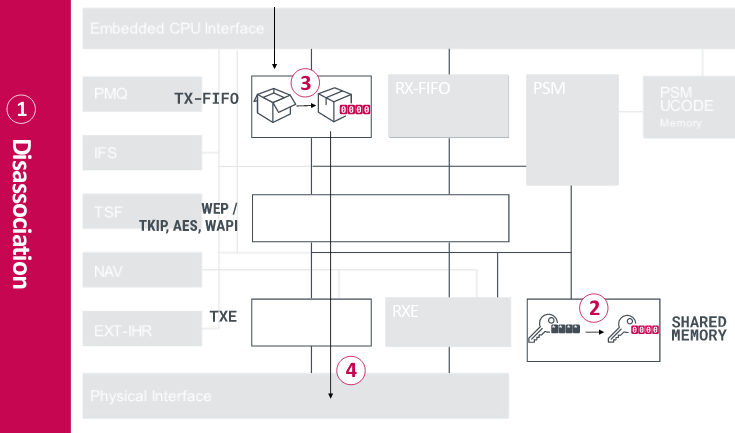

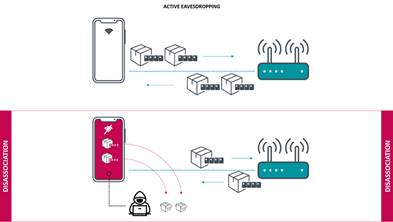

Реализация атаки с использованием уязвимости Kr00k

Реализация атаки с использованием уязвимости Kr00kКомпания ESET обнаружила ранее неизвестную уязвимость Kr00k (CVE-2019-15126), затрагивающую устройства с Wi-Fi-чипами производства Broadcom и Cypress. По данным исследования, она ставит под угрозу более миллиарда популярных гаджетов, среди которых смартфоны, планшеты, IoT-девайсы, а также точки доступа Wi-Fi и маршрутизаторы.

Обнаруженная уязвимость похожа на найденную ранее KRACK (

Key Reinstallation Attacks — Атаки c переустановкой ключа), но имеет принципиальные отличия.

Kr00k позволяет злоумышленнику расшифровать беспроводные сетевые пакеты, передаваемые с незащищенного устройства. Уязвимость затрагивает как WPA2-Personal, так и WPA2-Enterprise протоколы с AES-CCMP шифрованием.

При внезапном отключении устройств от Wi-Fi ключ очищается и устанавливается на 0, в то время как Kr00k не дает сделать этого: чип оставляет данные в буфере без защиты. Таким образом Kr00k может открыть брешь для утечки конфиденциальных данных пользователя.

Проведенные ESET тесты показали, что до установки обновлений с исправлениями некоторые устройства Amazon (Echo, Kindle), Apple (iPhone, iPad, MacBook), Google (Nexus), Samsung (Galaxy), Raspberry (Pi 3), Xiaomi (RedMi), а также точки доступа Asus и Huawei были уязвимы для Kr00k. По оценкам экспертов, их общее количество превысило миллиард. Кроме того, многие другие производители, чьи гаджеты не участвовали в тестировании, также использовали в своих устройствах чипы, подверженные этой уязвимости.

Эти результаты были впервые публично представлены на конференции RSA 2020 26 февраля 2020 года.

Благодаря своевременному обнаружению уязвимости экспертами ESET, большинство крупных производителей устройств выпустили исправления. Чтобы обезопасить себя, специалисты рекомендуют пользователям обновить устройства до последней версии

Подписывайтесь и читайте новости от ITквариат раньше остальных в нашем

Telegram-канале !

Заметили ошибку? Выделите ее мышкой и нажмите Ctrl+Enter!

И еще об интересном...

Умные гаджеты Amazon помогали злоумышленникам следить за пользователямиОператоры откажутся от 2G и 3G сетей для развития IoTВ ПО SafenSoft для защиты банкоматов обнаружены и устранены опасные уязвимостиЧто случилось в первый день PHDays 8 или "Цифра" наизнанкуNB-IoT против LTE-M (4G), 5G. Каким будет "Интернет Вещей"?Как запрограммировать флешку - "ключ" для защиты приложенияЖесткий диск Seagate Enterprise Capacity HDD (ST10000NM0086) объемом 10-Тбайт. В попытках взлететь…

Реализация атаки с использованием уязвимости Kr00k

Реализация атаки с использованием уязвимости Kr00k