По данным экспертов, в IV квартале 2018 года продолжило расти число уведомлений об утечках персональных данных, социальная инженерия использовалась в каждой третьей атаке, а специалисты экспертного центра безопасности Positive Technologies обнаружили новую хакерскую группу, нацеленную на российские банки.

Как показало исследование, количество уведомлений об утечках персональных данных продолжает расти. Специалисты объясняют это введением в действие General Data Protection Regulation — законодательного акта, устанавливающего правила защиты персональных данных граждан ЕС. Компании, которые ранее умалчивали об инцидентах, после известий о первых штрафах и предупреждениях станут, вероятно, охотнее уведомлять клиентов о кибератаках, заключают аналитики Positive Technologies.

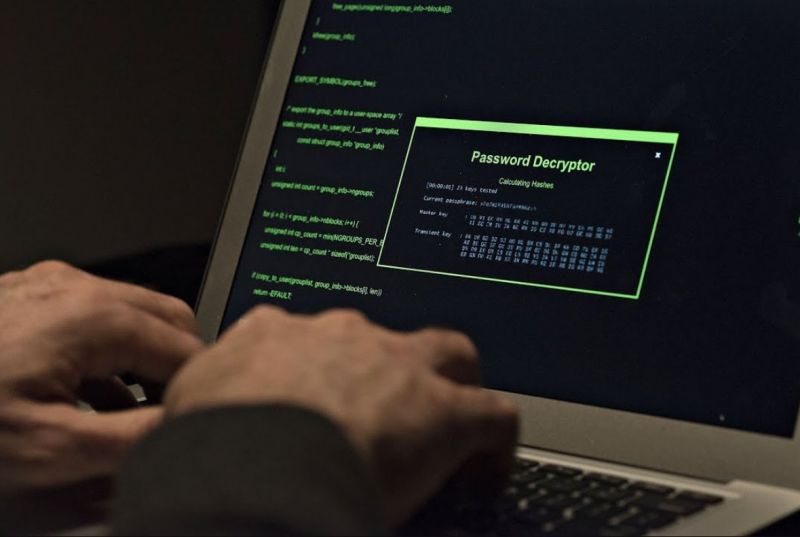

В IV квартале минувшего года 48% атак были направлены на получение данных. Интересно, что в ходе половины из них злоумышленники использовали вредоносное ПО. В первую очередь (это 28% атак) преступников интересовали учетные данные (логины, пароли) для доступа к различным сервисам и системам, в том числе к электронной почте сотрудников компаний.

Продолжила расти доля целенаправленных атак: она составила 62%. Эксперты отмечают, что злоумышленники все чаще используют «индивидуальный подход» для атак на организации, а частные лица страдают от масштабных заражений вредоносным ПО. Треть атак на частных лиц была нацелена на получение данных. Наибольший интерес для злоумышленников представляют учетные данные (в 60% случаев крадут именно их).

Доля инцидентов, принесших преступникам прямую финансовую выгоду, выросла на 6% по сравнению с прошлым кварталом.

В IV квартале специалисты Экспертного центра безопасности Positive Technologies отметили активность трех групп, атакующих финансовые организации, — уже знакомых Silence и Cobalt, а также новой группы, нацеленной на российские банки. Злоумышленники рассылали вредоносные документы с макросами якобы от лица ФинЦЕРТ, а также через скомпрометированную учетную запись сотрудника компании «Альфа-Капитал». Несмотря на схожесть обеих атак с активностью группы Treasure Hunters, в результате анализа трафика эксперты сделали выводы о появлении новой группы киберпреступников.

Социальная инженерия в IV квартале использовалась в каждой третьей атаке. «Фишинг в адрес сотрудников компании-жертвы стал уже отработанной схемой злоумышленников в рамках целенаправленных атак, – отмечает директор Экспертного центра безопасности Positive Technologies Алексей Новиков. — Так, в ноябре наши специалисты обнаружили вредоносное вложение в электронных письмах, которое позволяло злоумышленнику захватывать изображение с веб-камер, записывать звук, делать скриншоты экрана, копировать файлы с медиаустройств. Преступники ловко привлекали внимание адресатов броской темой письма и размытым изображением открывающегося файла, на котором проглядывал герб — так, что документ должен был вызывать доверие и желание с ним ознакомиться, включив необходимый скрипт. Пока жертва видела на экране документ-заглушку, на компьютере незаметно для пользователя устанавливалось ВПО для удаленного управления Treasure Hunter, которое собирало информацию о системе, отправляло ее на удаленный командный сервер и принимало команды с него».

По словам руководителя отдела аналитики ИБ Positive Technologies Евгения Гнедина, электронные письма часто рассылаются в маркетинговых целях и содержат кнопки-приглашения для перехода на сайт. «Мы напоминаем, что перед нажатием на такую кнопку в письме необходимо обратить внимание на имя адресанта, а также на ссылку, куда будет осуществлен переход после нажатия», — говорит Евгений.

П редставленная еще летом и вышедшая в начале осени мобильная операционная система iOS 10, на протяжении всех дней

Двухдисковый NAS-сервер Synology DS716+II оказался довольно приятным сюрпризом, и прежде всего - своим богатым

В этой статье мы расскажем, как сделать так, чтобы утерянный квадрокоптер вернулся к вам, и если даже не совсем целым